출처 : https://techcrunch.com/2018/11/15/millions-sms-text-messages-leaked-two-factor-codes/

보안 경과로 인해 암호 재설정 링크, 2 요소 코드, 출하 통지 등을 포함하여 수천만 개의 문자 메시지가 포함 된 방대한 데이터베이스가 노출되었습니다.

노출 된 서버는 Voxox에 속합니다.(구 Telcentris ), 캘리포니아 주 샌디에고 소재 통신 회사. 서버는 비밀 번호로 보호되지 않아 어디서부터 들여다 보는지 알 수 있고 실시간에 가까운 스트림을 통해 스눕 (snoop) 할 수 있습니다.

베를린에 거주하는 보안 연구원 세바스티앙 카울 (Sébastien Kaul)은 오래 걸리지 않았다.

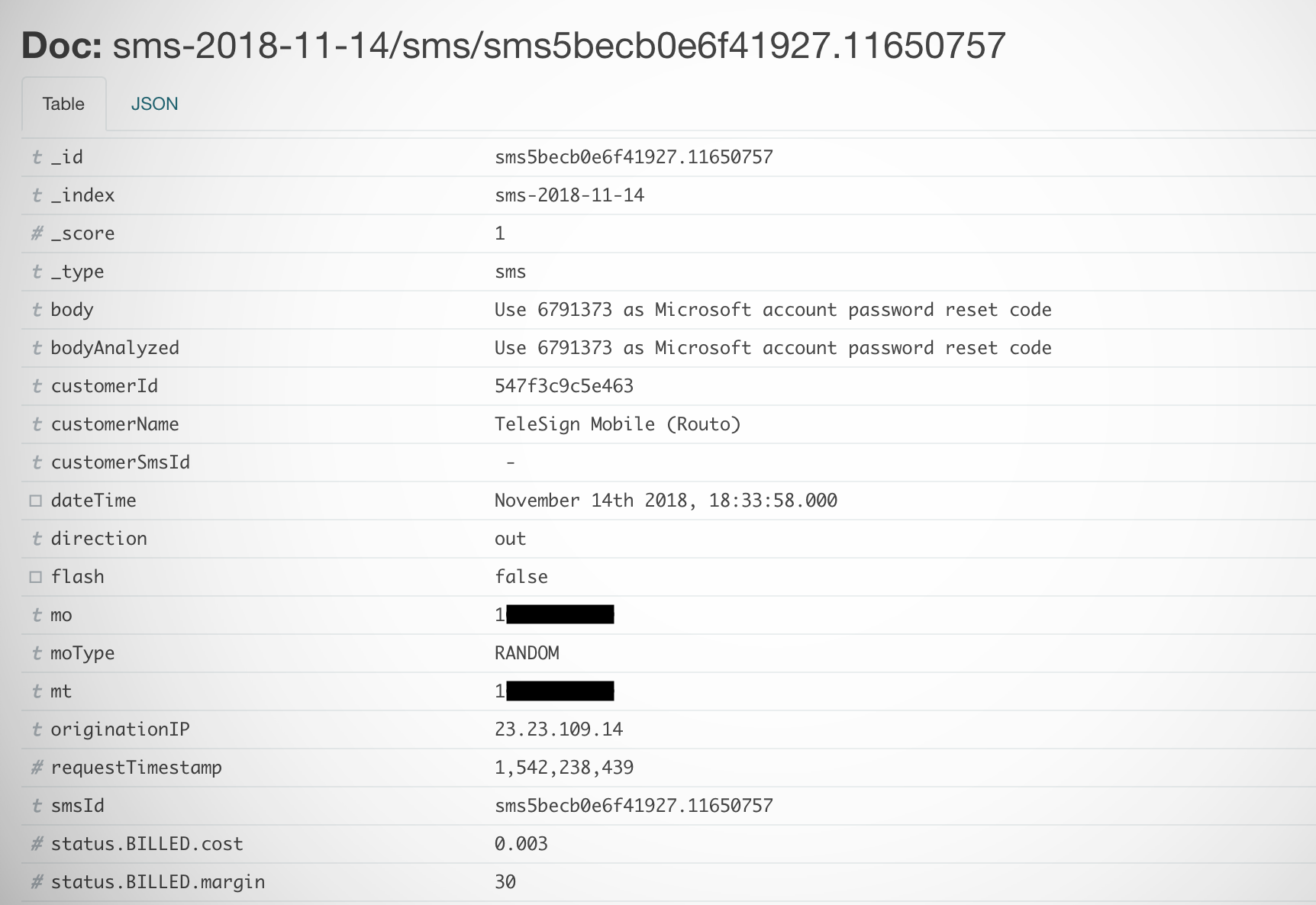

Kaul은 공개적으로 사용 가능한 기기와 데이터베이스를 검색하는 Shodan에서 서버를 발견했지만 Voxox의 자체 하위 도메인 중 하나에도 연결되었습니다. 게다가 Amazon의 Elasticsearch에서 실행되는 데이터베이스는 Kibana 프론트 엔드로 구성되어 데이터를 이름, 셀 번호 및 문자 메시지 내용 자체를 쉽게 읽을 수 있고, 찾아보고 검색 할 수있게 만들었습니다.

사용자의 전화 번호와 Microsoft 계정 재설정 코드가 포함 된 텍스트 메시지의 한 예입니다. (이미지 : TechCrunch)

대부분 회사에서 문자 메시지를 받으면 배후에서 일어나는 일에 대해 아마존의 출하 통지 나 로그인을위한 두 가지 요소의 코드 등을 고려하지 않습니다. HQ Trivia 및 Viber와 같은 앱 개발자는 Telesign 및 Nexmo 와 같은 회사에서 제공하는 기술 을 사용하여 사용자의 전화 번호를 확인하거나 2 단계 인증 코드를 전송하는 경우가 많습니다. 그러나 Voxox와 같은 회사 는 게이트 웨이 로서 이러한 코드를 문자 메시지로 변환하여 사용자의 휴대 전화로 전달하기 위해 셀 네트워크로 전달됩니다.

TechCrunch가 조회 한 후, Voxox는 데이터베이스를 오프라인으로 만들었습니다. 폐쇄 당시, 데이터베이스는 2 천 6 백만 개가 조금 넘는 텍스트 메시지를 가지고있는 것처럼 보였습니다. 그러나 데이터베이스의 시각적 프론트 엔드를 통해 볼 때 분당 플랫폼을 통해 처리되는 메시지의 양은이 수치가 더 클 수 있음을 시사합니다.

각 레코드는 수신자의 휴대 전화 번호, 메시지, 메시지를 보낸 Voxox 고객 및 사용 된 단축 코드를 포함하여 세 심하게 태그되고 상세화되었습니다.

데이터를 자세히 검토 한 결과는 다음과 같습니다.

- Badoo 앱을 데이트하여 로스 앤젤레스 전화 번호로 일반 텍스트로 보낸 비밀번호를 발견했습니다.

- 일부 Booking.com 파트너는 회사의 익스트라 넷 회사 네트워크에 로그인하기 위해 6 자리 2 자리 코드를 보냈습니다.

- Fidelity Investments는 시카고 루프 지역 코드에도 6 자리 보안 코드를 보냈습니다.

- 대부분의 메시지에는 라틴 아메리카의 Google 계정에 대한 2 단계 인증 코드가 포함되어 있습니다.

- 캘리포니아 주 마운틴 뷰 (California View)의 신용 협동 조합 (First Tech Federal Credit Union)은 임시 은행 비밀번호를 일반 텍스트로 네브래스카 번호로 보냈다.

- 우리는 플로리다에있는 해당 목적지로가는 도중에 UPS 추적 번호를 포함하여 아마존의 배달 추적 페이지를 연 링크와 함께 아마존이 보낸 운송 통지 텍스트를 발견했습니다.

- 메신저 앱 카카오 톡 (KakaoTalk)과 비버 (Viber), 퀴즈 앱 HQ 퀴즈는이 서비스를 이용해 사용자 전화 번호를 확인합니다.

- 또한 Microsoft의 계정 비밀번호 재설정 코드와 Huawei ID 인증 코드가 포함 된 메시지를 발견했습니다.

- 야후는 문자 메시지로 일부 계정 키를 보내기 위해이 서비스를 사용했다.

- 그리고 몇몇 중소 규모의 병원과 의료 시설에서는 예정된 약속 및 경우에 따라 청구 관련 문의에 대해 환자에게 알림을 보냈습니다.

보안 연구소의 딜란 카츠 (Dylan Katz) 연구원은 "그래, 이건 아주 나쁘다.

개인 정보 및 전화 번호에 대한 노출에도 불구하고 거의 실시간으로 2 요소 코드에 액세스 할 수 있기 때문에 도용 위험에 처한 계정이 무수히 많을 수 있습니다. 경우에 따라 웹 사이트에서는 계정을 재설정하기 위해 전화 번호 만 필요합니다. 노출 된 데이터베이스를 통해 문자 메시지에 액세스하면 계정 도용에 몇 초가 걸릴 수 있습니다.

카츠 교수는 "현재 나의 우려는 이것이 이미 학대 당했다는 가능성이다. "이는 데이터가 일시적이기 때문에 대부분의 침해와는 다르므로 오프라인 상태에서 데이터를 도난 당하면 매우 유용하지 않습니다."

Voxox의 공동 창업자이자 CTO 인 Kevin Hertz는 이메일에서 "현재이 문제를 조사하고 표준 데이터 위반 방침을 따르고있다"며 회사가 "영향을 평가하고있다"고 전했다.

페이스 북, 트위터, 인스 타 그램 등 많은 회사들이 오랫동안 가로 채기에 취약한 것으로 여겨지는 SMS 기반 검증 을 막기 위해 앱 기반 2 단계 인증 을 실시했다.

혹시 모범이 있었다면,이 최신 노출은 잘 될 것입니다.